Relatório Check Point Software de Cibersegurança: Ciberpandemia Global

1 de fevereiro de 2022Ataques cibernéticos: o relatório da Check Point Software aponta os principais direcionamentos de cibersegurança, a partir de 2021

Tendências de ataques cibernéticos: o relatório da Check Point Software aponta os principais direcionamentos de cibersegurança, a partir de 2021, incluindo um “frenesi” de ataque à cadeia de suprimentos e aumento da interrupção da vida cotidiana; e um crescimento de 146% nos ciberataques globais em 2021

São Paulo, 01 de fevereiro de 2022 – A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point® Software Technologies Ltd. (NASDAQ: CHKP), uma fornecedora líder de soluções de cibersegurança global, divulgou seu Relatório de Cibersegurança 2022.

Desde o ataque SolarWinds no início de 2021, que apresentou um nível totalmente novo de sofisticação e disseminação, até o mês de dezembro e o influxo de explorações de vulnerabilidade Apache Log4j, o relatório revela os principais vetores e técnicas de ataques testemunhados pela CPR durante o ano passado.

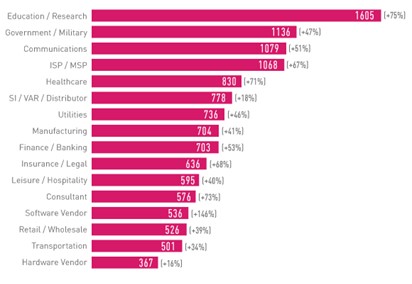

No geral, em 2021, as organizações sofreram 50% mais ataques cibernéticos semanais que em 2020. Com os 1.605 ataques semanais globais às instituições do setor de Educação/Pesquisa assumindo a liderança (aumento de 75%), o ranking de setores atacados indicou no segundo lugar o Governo/Militar com 1.136 ataques semanais (aumento de 47%) e Comunicações, em terceiro lugar, com 1.079 ataques semanais (aumento de 51%).

As estatísticas sobre o Brasil, levantadas pela CPR, apontaram que em média ocorreram 1.046 ataques semanais às organizações em geral, um aumento de 77% comparando os períodos de 2020 a 2021.

Os setores mais atacados no Brasil no ano passado foram: 1° Varejo/Atacado: 2.158 ataques por semana às organizações (238%); 2° Saúde: 1.685 ataques (64%); 3° Governo/Militar: 1.495 ataques (55%).

No ano passado, os fornecedores de software experimentaram o maior crescimento ano a ano (146%) de ciberataques globais, seguindo a tendência cada vez maior de ataques à cadeia de suprimentos de software, as principais vulnerabilidades dos serviços em nuvem e o retorno do botnet Emotet.

Os destaques do Relatório de Cibersegurança de 2022 da Check Point Software são:

– Ataques à cadeia de suprimentos: o ataque da SolarWinds lançou as bases para um frenesi de ataques à cadeia de suprimentos. O ano de 2021 registrou vários ataques sofisticados, como Codecov em abril e Kaseya em julho, concluindo com a vulnerabilidade Log4j que foi exposta em dezembro.

O impacto impressionante alcançado por essa vulnerabilidade em uma biblioteca de código aberto demonstra o imenso risco inerente às cadeias de suprimentos de software.

– Ataques cibernéticos interrompendo a vida cotidiana: em 2021, houve um grande número de ataques direcionados a infraestruturas críticas que levaram a uma enorme interrupção no dia a dia das pessoas e, em alguns casos, até ameaçaram sua percepção de segurança física.

– Serviços em nuvem sob ataque: as vulnerabilidades do provedor de nuvem se tornaram muito mais alarmantes em 2021 que eram anteriormente.

As vulnerabilidades expostas ao longo do ano permitiram que os atacantes, por períodos de tempo variados, executassem códigos arbitrários, escalassem para privilégios de root (processo de permissão), acessassem grandes quantidades de conteúdo privado e até cruzassem entre diferentes ambientes.

– Desenvolvimentos no cenário móvel: ao longo do ano, os atacantes usaram cada vez mais smishing(phishing SMS) para distribuição de malware e investiram esforços substanciais em hackear contas de mídia social para obter acesso a dispositivos móveis.

A contínua digitalização do setor bancário em 2021 levou à introdução de vários aplicativos projetados para limitar as interações face a face e esses, por sua vez, levaram à distribuição de novas ameaças.

– Rupturas no ecossistema de ransomware: governos e agências reguladoras mudaram sua postura em relação a grupos organizados de ransomware em 2021, passando de medidas preventivas e reativas para operações ofensivas proativas contra os operadores de ransomware, seus fundos e infraestrutura de suporte.

A grande mudança aconteceu após o incidente do oleoduto Colonial em maio, nos Estados Unidos, que fez o governo Joe Biden perceber que precisava intensificar os esforços para combater essa ameaça.

– Retorno do Emotet: Um dos botnets mais perigosos e graves da história está de volta. Desde o retorno do Emotet em novembro, a CPR descobriu que a atividade do malware estava em pelo menos 50% do nível observado em janeiro de 2021, pouco antes de sua remoção inicial.

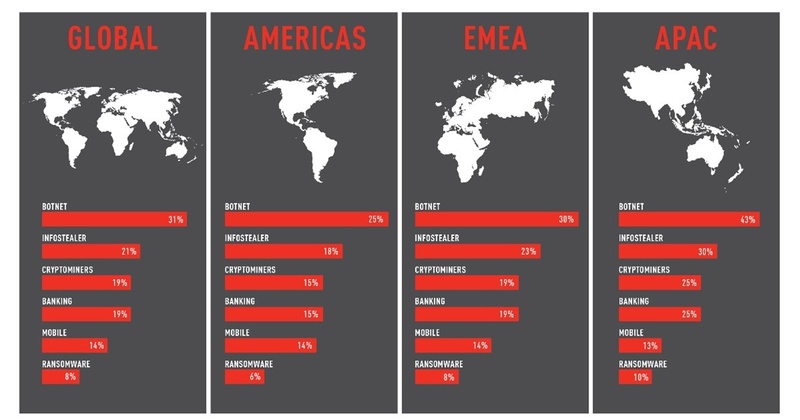

Categorias de ataques cibernéticos por região em 2021:

Essa tendência crescente continuou ao longo de dezembro com várias campanhas de final de ano e deve continuar até 2022, pelo menos até a próxima tentativa de remoção.

“Em um ano que começou com as consequências de um dos ataques de cadeia de suprimentos mais devastadoras da história, vimos os cibercriminosos crescerem em confiança e sofisticação”, diz Maya Horowitz, vice-presidente de pesquisa da Check Point Software. “Isso culminou na exploração da vulnerabilidade Log4j que, mais uma vez, pegou a comunidade de segurança desprevenida e trouxe à tona o nível de risco inerente às cadeias de suprimentos de software. Nos meses seguintes, vimos serviços em nuvem sob ataque, atacantes aumentando seu foco em dispositivos móveis, o oleoduto US Colonial Pipeline mantido como refém e o ressurgimento de um dos botnets mais perigosos da história.”

Maya prossegue: “Mas, nem tudo é desgraça e tristeza. Também vimos rupturas no ecossistema de ransomware aumentarem em 2021, quando governos e agências reguladoras em todo o mundo resolveram adotar uma postura mais dura em relação a grupos de ransomware em particular.”

“Em vez de depender de ações reativas e corretivas, alguns eventos chocantes despertaram os governos para o fato de que eles precisavam adotar uma abordagem mais proativa para lidar com o risco cibernético. Essa mesma filosofia também se estende às empresas, que não podem mais se dar ao luxo de adotar uma abordagem desarticulada, isolada e reacionária para lidar com as ameaças. As organizações precisam de visibilidade em 360 graus, inteligência de ameaças em tempo real e uma infraestrutura de segurança que possa ser mobilizada de maneira eficaz e conjunta.”

Média de ataques semanais por organização, por setor, em 2021 em comparação com 2020:

Lições de 2021 para 2022

Diante desse cenário de 2021, os especialistas da Check Point Software observaram que os cibercriminosos sempre buscam tirar vantagem de organizações, empresas e indivíduos; nenhum deles está imune a um ataque.

Para ficar à frente das ameaças, as organizações precisam adotar uma abordagem proativa para a cibersegurança. Uma superfície ou endpoint desprotegido é um ponto fraco que pode levar a ataques cibernéticos e ameaças potenciais.

Para 2022, enquanto os cibercriminosos continuam a promover o impacto da pandemia da COVID-19, a Check Point Software alerta que eles também encontrarão novas oportunidades de ataque com deepfakes, criptomoedas, carteiras digitais e muito mais como:

– Retorno das notícias falsas e campanhas de desinformação

– Contínuo crescimento dos ciberataques na cadeia de suprimentos

– Intensificação da ciber “guerra fria”

– Mais e onerosas violações de dados

– Criptomoedas ganham popularidade com os atacantes

– Atacantes visam dispositivos móveis

– Cibercriminosos aproveitarão as vulnerabilidades dos microsserviços

– A tecnologia deepfake é uma arma para ataques

– As ferramentas de penetração continuam a crescer

O “Cyber-Attack Trends: 2022 Security Report” fornece uma visão geral detalhada do cenário de ameaças cibernéticas.

Essas descobertas são baseadas em dados extraídos da rede ThreatCloud Intelligence da Check Point Software, entre janeiro e dezembro de 2021, destacando as principais táticas que os cibercriminosos estão usando para atacar empresas. A versão completa do relatório, em .pdf e em inglês, pode ser baixada clicando aqui.

Sobre a Check Point Research

A Check Point Research fornece inteligência líder em ciberameaças para os clientes da Check Point Software e para a maior comunidade de inteligência em ameaças.

A equipe de pesquisas coleta e analisa dados globais de ciberataques armazenados no ThreatCloud para manter os hackers afastados, garantindo que todos os produtos da Check Point sejam atualizados com as mais recentes proteções.

A equipe de pesquisas consiste em mais de 100 analistas e pesquisadores que colaboram com outros fornecedores de segurança, policiais e vários CERTs.

Acompanhe as redes sociais da Check Point Research via:

Blog

Twitter

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd. é um fornecedor líder em soluções de cibersegurança para governos e empresas privadas em todo o mundo. O portfólio de soluções do Check Point Infinity protege organizações públicas e privadas contra os ataques cibernéticos de 5ª geração com uma taxa de detecção de malware, ransomware e outras ameaças que é líder de mercado. O Infinity compreende três pilares principais, oferecendo segurança total e prevenção contra ameaças de 5ª geração em ambientes corporativos: Check Point Harmony, para usuários remotos; Check Point CloudGuard, para proteger nuvens automaticamente; e Check Point Quantum, para proteger perímetros de rede e data centers, todos controlados pelo gerenciamento de segurança unificado mais abrangente e intuitivo do setor. A Check Point protege mais de 100.000 organizações de todos os portesRe.

Trend Micro descobre novo tipo de ataque multicamada

Empresas se unem para testar inovações sustentáveis em data center

Os maiores problemas ao montar um site: registro de domínio representa 18% das dúvidas

Aqui no Crypto ID você encontra reunidos os melhores estudos e pesquisas sobre o universo da Segurança da Informação aplicada a diversas verticais de negócios. Acesse nossa coluna e conheça!