Trojan Guildma ataca o Brasil. Mais uma vez, a América Latina é alvo de trojans bancário

A ESET, empresa líder em detecção proativa de ameaças, identificou o Guildma, um poderoso trojan bancário também conhecido como Astaroth, bastante prevalente na América Latina.

Esse trojan voltado para o Brasil, desenvolvido em Delphi, possui algumas técnicas inovadoras de execução e ataque. Essa é sua maior campanha até o momento.

O Guildma é um trojan bancário da América Latina que tem como alvo o Brasil. A ESET acredita que esse é o mais impactante e avançado trojan bancário na região.

Além de ter instituições financeiras como alvo, o Guildma também tenta roubar credenciais por meio de e-mails, compras online e serviços de streaming, e afeta pelo menos 10 vezes mais vítimas do que outros trojans bancários existentes na América Latina. Ele usa métodos inovadores de execução e técnicas sofisticadas de ataque.

Diferentemente de outros trojans bancários que surgiram na América Latina, o Guildma não armazena as janelas pop-up falsas que usa dentro do código binário. Em vez disso, o ataque é orquestrado pelos seus servidores de C&C (Comando e Controle). Isso dá ao autor uma ótima flexibilidade para reagir a medidas implementadas pelos bancos-alvos.

O Guildma implementa as seguintes funcionalidades de backdoor:

- Faz captura de tela

- Captura as teclas pressionadas

- Emula teclado e mouse

- Bloqueia atalhos e também desabilita o Alt + F4 para dificultar sair de janelas falsas que ele mostra

- Faz download e executa arquivos

- Reinicia a máquina

Como ele se espalha

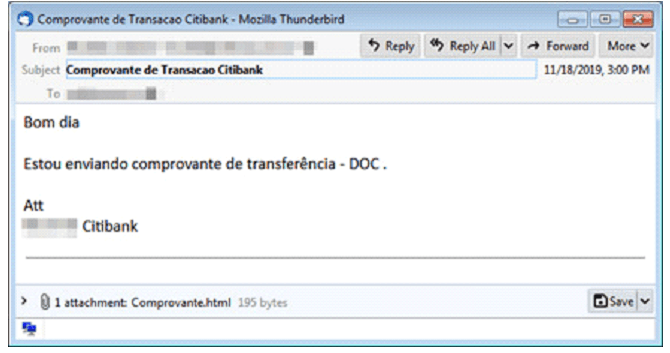

A ESET descobriu que o Guildma se espalha exclusivamente por spam com anexos maliciosos. Abaixo, dois exemplos de uma campanha de meados de novembro de 2019.

Exemplo de e-mail por spam

Lembrete de fatura falsa informando de um pagamento para dali a dois dias e que o pagamento pode levar até 72 horas para ser processado

Uma das características que definem o Guildma é a disseminação de correntes usando ferramentas já presentes no sistema, frequentemente de maneiras novas e incomuns. Outra característica é a reutilização de técnicas usadas em versões anteriores.

Detecções

As campanhas aumentaram vagarosamente até o surgimento de um ataque massivo, em agosto de 2019, quando a ESET identificou mais de 50 mil amostras por dia. Essa campanha ficou ativa por quase dois meses e contabilizou mais que o dobro de detecções que tínhamos visto nos 10 meses anteriores.

Histórico da versão

Primeiro estágio de detecção do Guildma desde outubro de 2018

Aparentemente, o Guildma tem passado por muitas versões durante sua trajetória, mas geralmente ha muito pouco desenvolvimento entre elas – devido à sua arquitetura desajeitada, que utiliza valores de configuração codificados, na maioria dos casos os autores precisam recompilar todos os códigos binários para cada nova campanha. Um trabalho que claramente não é completamente automatizado, já que muitas vezes houve um atraso significativo entre atualização do número da versão nos scripts e os binários.

A versão analisada pela ESET é a de número 150, mas desde que a pesquisa começou, outras duas versões foram lançadas. Elas não contêm mudanças significativas na funcionalidade ou distribuição, apoiando nossas reivindicações sobre o ciclo de desenvolvimento do Guildma.

Similaridades com outros ataques

Esse ataque usa as mídias sociais para se distribuir. Ele abusa dos perfis do YouTube e do Facebook. Entretanto, os autores pararam de usar o Facebook quase que imediatamente e, na época dessa pesquisa, os criminosos estavam focados no YouTube.

O caso é parecido com o Cabaneiro, mas um pouco mais cru. Enquanto o Casbaneiro estava escondendo os dados em descrições de vídeos e ocultando-os como parte da URL, o Guildma simplesmente coloca os dados na descrição do canal.

O início e o fim da encriptação de endereços C&C é delimitado por “|||”. Os dados intermediários são codificados em base64 e criptografados usando o algoritmo Mispadu de criptografia em cadeia. Esse é o principal método de recuperação de servidores de C&C, o método mais antigo (descrito pela Avast) ainda está presente como um backup.

Conclusão

Domínios de servidor de C&C do Guildma criptografados e armazenados no YouTube

O Guildma mais uma vez compartilha das características predominantes dos trojans bancários da América Latina. Ele é escrito em Delphi, tem a região como alvo, implementa funcionalidades backdoor, divide suas funcionalidades em diferentes módulos e abusa de ferramentas legítimas.

O Guildma também compartilha interessantes características comuns às famílias descritas anteriormente. Ou seja, seu atual algoritmo de criptografia combina os usados por Casbaneiro e Mispadu.

A ESET possui o portal #quenãoaconteca, com informações úteis para evitar que situações cotidianas afetem a privacidade online.

Para saber mais sobre segurança da informação, entre no portal de notícias da ESET: http://www.welivesecurity.com/br/

Sobre a ESET

Desde 1987, a ESET® desenvolve soluções de segurança que ajudam mais de 100 milhões de usuários a usar tecnologia com segurança. Seu portfólio de soluções oferece às empresas e aos consumidores em todo o mundo um equilíbrio perfeito de desempenho e proteção proativa.

ESET alerta: e-mail falso da Amazon propaga novo trojan

ESET avisa sobre problemas de segurança do Blockchain

ESET descobre Amavaldo: Trojan bancário destinado ao Brasil e ao México

ESET mostra países mais afetados por ransomware na América Latina

Trojan aproveita Black Friday e envia arquivos anexos infectados