Com um valor de mercado de cerca de US$ 11 milhões, Dingo Token torna-se golpe de criptomoeda

3 de fevereiro de 2023Uma fornecedora líder de soluções de cibersegurança global, sinalizou que o popular Dingo Token vem sendo usado para um golpe ao vivo

A Check Point Research (CPR) sinalizou o popular Dingo Token como uma farsa; os atacantes por trás desse token adicionaram uma função backdoor no contrato inteligente do projeto para manipular a taxa.

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point® Software Technologies Ltd. (NASDAQ: CHKP), uma fornecedora líder de soluções de cibersegurança global, sinalizou que o popular Dingo Token vem sendo usado para um golpe ao vivo.

Os atacantes por trás do token incorporaram uma função de backdoor no contrato inteligente para manipular a taxa para alarmantes 99%. Os investidores do Dingo Token correm o risco de perder todos os seus fundos.

Os pesquisadores da CPR alertam sobre o crescente interesse em golpes de criptomoeda por hackers pela capacidade de ganhar grandes somas de dinheiro de modo rápido e mantendo o anonimato.

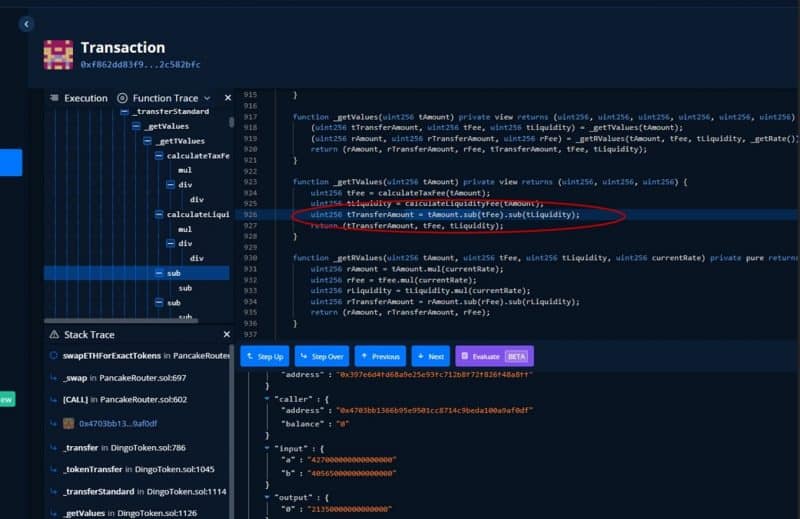

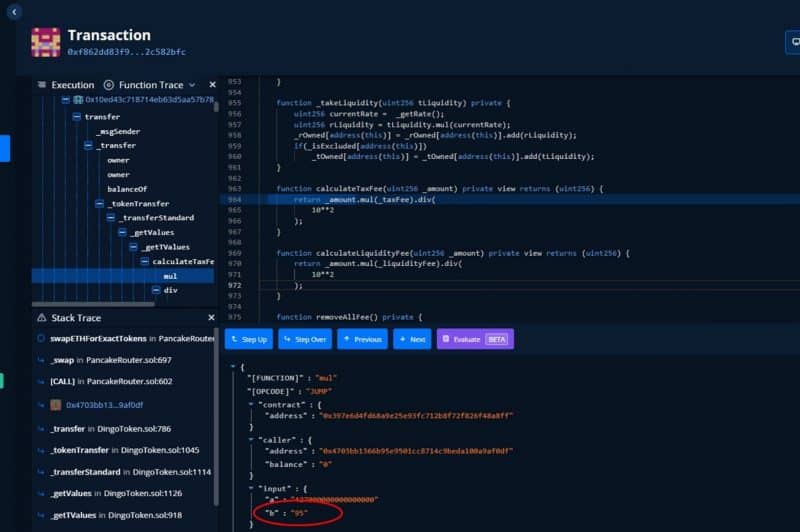

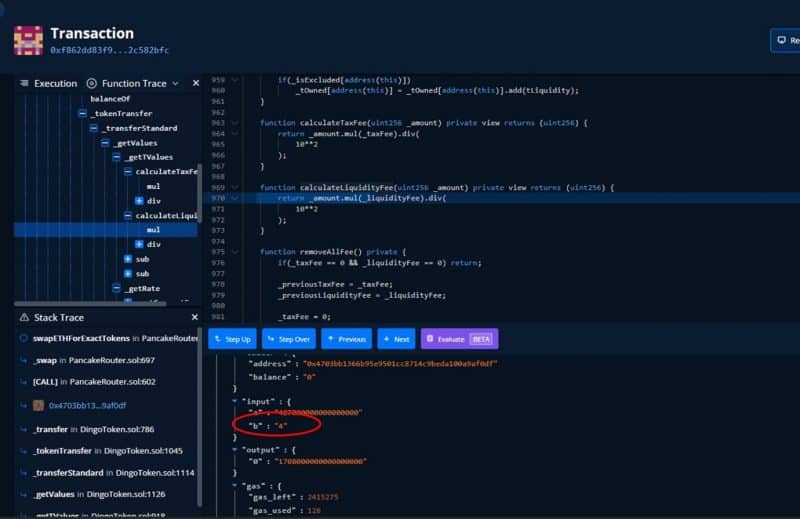

Especificamente, os cibercriminosos usaram a função “setTaxFeePercent” dentro do código de contrato inteligente do token para manipular as taxas de compra e venda para alarmantes 99% de qualquer transação (a CPR comprovou uma taxa de imposto de 95% + LiquidityFee de 4%), a fim de o contrato roubar seus fundos.

A função backdoor foi usada 47 vezes até o momento. O Dingo Token está atualmente classificado em 774º lugar por capitalização de mercado no valor de US$ 10.941.525 milhões (quase US$ 11 milhões).

“O Dingo Token é claramente um golpe. Encontramos um código backdoor adicionado ao contrato inteligente de token que permite ao proprietário alterar a cobrança da taxa. Eles mudaram para uma taxa impressionante de 99%. Essa é uma tática comum que bloqueia os fundos dos usuários e, eventualmente, os golpistas retiram todo o dinheiro. Os golpistas estão cada vez mais achando as criptomoedas atraentes. Eles podem permanecer anônimos. É rápido. É lucrativo. Se você incorporou criptomoeda em seu portfólio de investimentos ou está interessado em investir em cripto no futuro, você deve usar exchanges confiáveis e comprar de um token estabelecido com inúmeras transações por trás dele”, alerta Oded Vanunu, head de pesquisa de vulnerabilidade de produtos da Check Point Software.

Vanunu ressalta ainda que é difícil ignorar o apelo das criptomoedas. É brilhante, novo e promete mudar o mundo. Se os preços continuarem sua trajetória ascendente, as pessoas terão a oportunidade de ganhar uma quantia significativa de dinheiro.

No entanto, a criptomoeda é um mercado volátil. Os golpistas sempre encontrarão novas maneiras de roubar dinheiro usando criptomoeda e novas formas de criptografia estão sendo constantemente criadas.

Sobre a Check Point Research

A Check Point Research fornece inteligência líder em ciberameaças para os clientes da Check Point Software e para a maior comunidade de inteligência em ameaças.

A equipe de pesquisas coleta e analisa dados globais de ciberataques armazenados no ThreatCloud para manter os hackers afastados, garantindo que todos os produtos da Check Point sejam atualizados com as mais recentes proteções.

A equipe de pesquisas consiste em mais de 100 analistas e pesquisadores que colaboram com outros fornecedores de segurança, policiais e vários CERTs.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd. é um fornecedor líder em soluções de cibersegurança para empresas privadas e governos em todo o mundo.

O portfólio de soluções do Check Point Infinity protege organizações privadas e públicas contra os ataques cibernéticos de 5ª geração com uma taxa de detecção de malware, ransomware e outras ameaças que é líder de mercado.

O Infinity compreende quatro pilares principais, oferecendo segurança total e prevenção contra ameaças de 5ª geração em ambientes corporativos: Check Point Harmony, para usuários remotos; Check Point CloudGuard, para proteger nuvens automaticamente; Check Point Quantum, para proteger perímetros de rede e data centers, todos controlados pelo gerenciamento de segurança unificado mais abrangente e intuitivo do setor; e Check Point Horizon, uma suíte de operações de segurança que prioriza a prevenção. A Check Point Software protege mais de 100.000 organizações de todos os portes.

Parceria entre Check Point Software e Intel visa aprimorar a segurança de endpoints com IA

Check Point Software analisa o Azov, aquele que parece um simples ransomware mas não é

Check Point Software anuncia solução nativa da nuvem para segurança de ambiente AWS

Aqui no Crypto ID você encontra reunidos os melhores estudos e pesquisas sobre o universo da Segurança da Informação aplicada a diversas verticais de negócios. Acesse nossa coluna e conheça!

Somos o maior portal brasileiro sobre Criptografia e Identificação Digital

O CRYPTO ID TRILHOU UM CAMINHO INCRÍVEL NESSES 10 ANOS!!

Em novembro desse ano completaremos uma década dessa jornada. Levamos à cerca de dois milhões de leitores ano as melhores e mais atualizadas informações do mercado brasileiro e internacional sobre segurança digital e tecnologias que viabilizam a identificação de pessoas, empresas, aplicações e equipamentos em meio digital, recursos de assinatura eletrônica e controle de acesso para garantir transações seguras e confiáveis.

Você quer acompanhar nosso conteúdo? Então siga nossa página no LinkedIn!