Check Point Software explica o impacto global do ataque à Okta pelo grupo de ransomware Lapsus$

22 de março de 2022A empresa Okta está investigando uma violação em seus sistemas depois que o Lapsus$ publicou uma mensagem em seu grupo oficial no Telegram

Os especialistas em segurança alertam sobre os milhões de usuários potencialmente comprometidos no mundo pela violação aos sistemas da empresa de serviços de autenticação pelo grupo brasileiro de cibercriminosos.

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point® Software Technologies Ltd. (NASDAQ: CHKP), uma fornecedora líder de soluções de cibersegurança global, analisou o ataque à empresa de serviços de autenticação e identidade Okta, violada pelo grupo de ransomware Lapsus$, o qual indica que milhões de usuários estão potencialmente comprometidos no mundo.

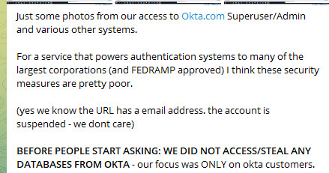

De acordo com um comunicado oficial da Okta, a empresa está investigando uma violação em seus sistemas depois que o Lapsus$ publicou uma mensagem em seu grupo oficial no Telegram, alegando que eles a invadiram, porém “não roubaram ou acessaram nenhum banco de dados Okta”. O alvo do ataque, segundo o Lapsus$, não era a Okta, mas os seus clientes.

“O Lapsus$ é um grupo de hackers do Brasil que recentemente foi associado a ciberataques de organizações de alto perfil. Esta gangue cibernética é conhecida por extorsão, ameaçando a divulgação de informações confidenciais, caso as demandas de suas vítimas não sejam atendidas. O grupo ostentou a invasão às empresas NVIDIA, Samsung, Ubisoft e outras. Como o grupo conseguiu violar esses alvos, isso nunca ficou totalmente claro para o público. Se for verdade, a violação na Okta pode explicar como o Lapsus$ conseguiu alcançar seus sucessos recentes”, relata Lotem Finkelstein, chefe de Inteligência de Ameaças da Check Point Software Technologies.

“Milhares de empresas usam produtos Okta para proteger e gerenciar suas identidades. Por meio de chaves privadas recuperadas no Okta, o grupo Lapsus$ pode ter acesso a redes e aplicativos corporativos. Portanto, uma violação na empresa Okta pode levar a consequências potencialmente desastrosas”, alerta Finkelstein.

O grupo Lapsus$ iniciou sua atividade em dezembro de 2021. A maioria de suas atividades tem o foco na violação de diferentes órgãos e agências governamentais e empresas de tecnologia. Desde o início de suas operações, a gangue cibernética tem sido vista como um “grupo de ransomware”, embora seu modus operandi até agora tenha sido muito diferente daquele de um “grupo de ransomware regular”, pois não faz criptografia dos sistemas de seus vítimas.

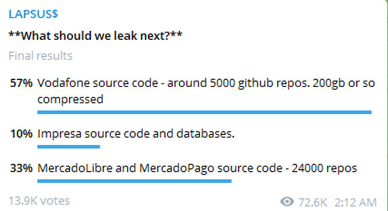

O Lapsus$ mantém um grupo muito ativo no aplicativo Telegram, com mais de 35 mil assinantes, publicando anúncios sobre suas violações concluídas e dados roubados. A verdadeira motivação do grupo ainda não está clara, mesmo que ele afirme ser por razões puramente financeiras. Este grupo tem um forte envolvimento com seus seguidores e até publica pesquisas interativas sobre quem deve ser seu próximo alvo.

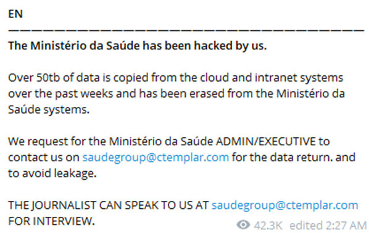

A primeira violação proclamada pelo grupo Lapsus$ foi contra o Ministério da Saúde do Brasil e outros órgãos governamentais em dezembro de 2021.

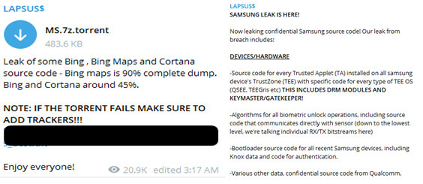

Desde o início de 2022, o Lapsus$ acelerou seu alcance cibernético e esteve envolvido em violações de dados de várias grandes empresas de tecnologia em todo o mundo, como NVIDIA, Samsung, Ubisoft e, supostamente, Microsoft. O foco do grupo nesses gigantes de tecnologia estava principalmente no código-fonte.

No dia 22 de março (hoje), o grupo anunciou em seu canal no Telegram que tinha acesso seguro a uma conta de administrador da Okta, empresa de serviços de autenticação e identidade, incluindo acesso a vários de seus sistemas internos, alegando que seu objetivo final é, de fato, os clientes da empresa e não a própria Okta.

Ainda não está claro como o Lapsus$ viola suas vítimas, mas com base em suas publicações, há duas hipóteses possíveis:

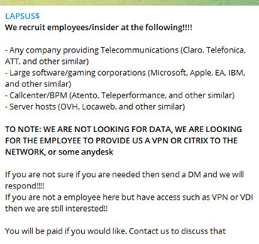

– Invasões via cadeia de suprimentos: violar provedores de serviços, como a Okta, para obter acesso a seus clientes.

– Recrutamento de insiders em grandes corporações.

“Nossa forte recomendação é para que os clientes da Okta tenham extrema vigilância e adotem as práticas de cibersegurança. A extensão total dos recursos do Lapsus$ poderá ser revelada nos próximos dias”, informa Finkelsteen.

Sobre a Check Point Research

A Check Point Research fornece inteligência líder em ciberameaças para os clientes da Check Point Software e para a maior comunidade de inteligência em ameaças. A equipe de pesquisas coleta e analisa dados globais de ciberataques armazenados no ThreatCloud para manter os hackers afastados, garantindo que todos os produtos da Check Point sejam atualizados com as mais recentes proteções. A equipe de pesquisas consiste em mais de 100 analistas e pesquisadores que colaboram com outros fornecedores de segurança, policiais e vários CERTs.

Acompanhe as redes sociais da Check Point Research!

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd. é um fornecedor líder em soluções de cibersegurança para empresas privadas e governos em todo o mundo. O portfólio de soluções do Check Point Infinity protege organizações privadas e públicas contra os ataques cibernéticos de 5ª geração com uma taxa de detecção de malware, ransomware e outras ameaças que é líder de mercado. O Infinity compreende três pilares principais, oferecendo segurança total e prevenção contra ameaças de 5ª geração em ambientes corporativos: Check Point Harmony, para usuários remotos; Check Point CloudGuard, para proteger nuvens automaticamente; e Check Point Quantum, para proteger perímetros de rede e data centers, todos controlados pelo gerenciamento de segurança unificado mais abrangente e intuitivo do setor. A Check Point protege mais de 100.000 organizações de todos os portes.

©2022 Check Point Software Technologies Ltd. Todos os direitos reservados.

Check Point Software comenta sobre o maior roubo de criptomoedas

Aqui no Crypto ID você encontra reunidos os melhores estudos e pesquisas sobre o universo da Segurança da Informação aplicada a diversas verticais de negócios. Acesse nossa coluna e conheça!

Cadastre-se para receber o IDNews

E acompanhe o melhor conteúdo do Brasil sobre Identificação Digital! Aqui!