Cibersegurança na Era Quântica: Implicações na criptografia

29 de março de 2022Na era da computação e tecnologia quântica, a Índia precisa desenvolver uma abordagem multissetorial para proteger seu ciberespaço

Por Prachi Mishra

À medida que a Índia completa dois anos da Missão Nacional de Tecnologias e Aplicações Quânticas (NM-QTA), chegou a hora de refletir sobre as implicações da tecnologia quântica na segurança cibernética. Embora a computação quântica esteja em sua infância e os aplicativos disponíveis comercialmente estejam a alguns anos de distância, a Índia pode obter vantagem competitiva se aproveitar o talento, a infraestrutura e o conhecimento nacionais.

Computadores quânticos podem ser facas de dois gumes

A computação quântica oferece oportunidades insondáveis, bem como apresenta riscos potenciais no ciberespaço. Uma dessas áreas de preocupação é a criptografia.

Computadores quânticos podem ser facas de dois gumes. Por um lado, os protocolos de criptografia baseados em quantum, conhecidos como distribuição de chaves quânticas (QKD), serão capazes de fornecer comunicação segura e hermética, por outro lado, os computadores quânticos também poderão interromper e invadir algoritmos de criptografia existentes, deixando a comunicação insegura, aumentando assim os crimes cibernéticos e desafiando a segurança nacional.

Com alguns países alcançando vantagem quântica, o risco de outros serem vítimas de ataques cibernéticos aumentará. A Índia acaba de entrar na corrida pela supremacia quântica e, contra esse pano de fundo, precisa examinar seu roteiro quântico para torná-lo mais orientado a aplicativos e concentrar esforços nas implicações de longo prazo da tecnologia no ciberespaço.

Implicações da tecnologia quântica na criptografia

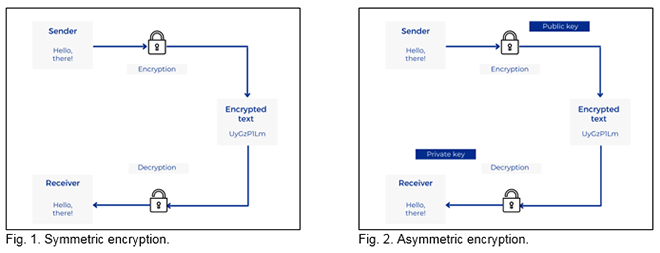

Atualmente, todas as comunicações são protegidas usando duas técnicas principais de criptografia: criptografia simétrica e criptografia assimétrica. Na criptografia simétrica, tanto o emissor quanto o receptor possuem chaves de criptografia e descriptografia idênticas. Se um método seguro for usado para comunicação, esse tipo de criptografia é relativamente mais seguro contra ataques cibernéticos baseados em quantum.

Por outro lado, a criptografia assimétrica, também conhecida como criptografia de chave pública, usa um par de chaves, uma usada para criptografia e outra para descriptografia. Uma chave pública é usada para codificar a mensagem e uma chave privada é usada para decodificar a mensagem. Métodos de criptografia assimétrica, como o RSA, usam algoritmos que permitem que o legítimo proprietário da chave privada descriptografe a mensagem.

Essas chaves são difíceis de hackear para um computador clássico, pois os dados codificados para a chave pública do receptor só podem ser decodificados por sua chave privada.

A Fig.1 e a Fig. 2 mostram os dois tipos de criptografia usados na comunicação moderna.

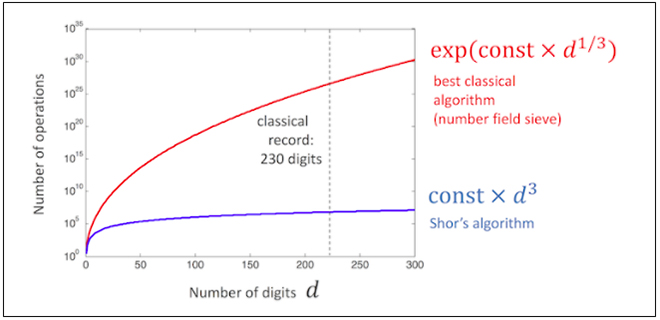

Quando os computadores quânticos se tornarem realidade, esses mecanismos de criptografia se tornarão obsoletos. A criptografia de chave pública moderna é baseada na suposição de que os computadores convencionais podem manipular grandes números facilmente, como multiplicar grandes números primos, mas não podem encontrar os fatores desse grande produto sem anos de processamento. Isso significa que a criptografia de chave pública é fácil de ser executada em uma direção, mas não pode ser facilmente revertida. No entanto, na década de 1990, um professor de matemática do MIT, Peter Shor, desenvolveu uma teoria de que os computadores quânticos terão a capacidade de decompor grandes números (inteiros) em seus primos em um piscar de olhos. Isso é chamado de algoritmo de Shor e detém imenso poder sobre a criptografia de chave pública. Fig. 3. detalhes sobre o algoritmo de Shor.

Fig. 3. Algoritmo de Shor, indicando o poder dos computadores quânticos para quebrar grandes números inteiros em seus fatores primos.

Especialistas opinam que um computador quântico com um poder computacional dessa natureza está praticamente a alguns anos de distância, governos de todo o mundo começaram a investir pesadamente em criptografia resistente a quântica. A Organização de Pesquisa Espacial Indiana (ISRO) fez um avanço na comunicação quântica em 2021 ao desenvolver um sistema de comunicação por satélite baseado em emaranhamento, mas a Índia deve aumentar as capacidades em criptografia pós-quântica também para acompanhar o ritmo da China e dos Estados Unidos (EUA).

Riscos e vulnerabilidades de segurança cibernética

Quando os computadores quânticos e a criptografia relacionada se tornam comuns, eles podem ser manipulados para comprometer a segurança cibernética de várias maneiras.

Como tem sido o caso com a adoção da maioria das outras tecnologias, é altamente provável que as organizações e empresas indianas adotem a criptografia resistente a quântica às pressas. Isso pode colocar em risco os sistemas, a infraestrutura e a segurança cibernética existentes. Assim, a transição para a criptografia quântica resistente deve ser bem projetada e planejada em etapas.

Além disso, à medida que os sistemas de ponta a ponta se conectam mais profundamente, há a necessidade de proteger a totalidade dos ecossistemas cibernéticos. As organizações não podem apenas proteger os canais e dispositivos de comunicação para proteger dados e informações confidenciais, mas também precisarão traçar roteiros para proteger a infraestrutura cibernética crítica.

Outra vulnerabilidade que precisa ser reconhecida é o lançamento de ciberataques por computadores quânticos. O software de detecção de ameaças atual é incapaz de identificar as assinaturas e o comportamento de tais ataques. Os hackers podem disfarçá-los facilmente, dificultando a identificação dos primeiros ataques maliciosos.

Alinhando os esforços quânticos da Índia

Os riscos que os computadores quânticos impõem aos algoritmos de criptografia atuais são significativos. Tanto o governo quanto as corporações enfrentarão grandes desafios se a criptografia de chave pública for facilmente comprometida por computadores quânticos. Por exemplo, a proteção de assinaturas e identidades digitais se tornará crítica. A privacidade e a proteção de dados estarão em risco. Isso abre portas para a Índia proteger seu ciberespaço de duas maneiras principais.

Em primeiro lugar, para evitar os perigos dos crimes cibernéticos na era quântica, todos os três principais atores do ecossistema quântico: governo, indústria e academia devem se unir para desenvolver criptografia resistente a quântica, também conhecida como criptografia pós-quântica. Isso levará, de fato, anos para formalizar, desenvolver e padronizar. A Índia deve investir em recursos para desenvolver os gráficos de Ramanujan para criptografia pós-quântica, o que pode ajudar a proteger informações governamentais e pessoais críticas na era quântica.

A Índia também pode investir em pesquisa e desenvolvimento de criptografia homomórfica, que permite que as organizações trabalhem em dados criptografados sem descriptografar as informações. No entanto, construir a criptografia pós-quântica não será fácil. Os desafios previsíveis usando criptografia resistente a quântica mais intensiva, serão focados em testes e aumento do tempo de computação.

A Índia também pode investir em pesquisa e desenvolvimento de criptografia homomórfica, que permite que as organizações trabalhem em dados criptografados sem descriptografar as informações

Em segundo lugar, a criptografia baseada em quantum, chamada distribuição de chave quântica (QKD), também deve ser desenvolvida. Esse paradigma usa conceitos da mecânica quântica como emaranhamento e superposição como base dos algoritmos de criptografia. A comunicação usando QKD pode ser protegida usando links de satélite e fibra óptica. O QKD exigirá o uso de infraestrutura baseada em quantum, como hardware especial, o que aumentará significativamente os custos.

Assim, a maioria dos países está direcionando suas iniciativas quânticas para a construção de criptografia resistente ao quantum, exceto a China, que também está investindo fortemente em QKD usando links de fibra e satélite.

Dos dois métodos, desenvolver o QKD e sua infraestrutura necessária será um processo demorado e levará pelo menos uma década antes que possa ser aplicado na prática. Portanto, governos, academia e setor privado devem investir paralelamente em criptografia resistente a quântica para proteger a comunicação.

Protegendo o ciberespaço em tempos quânticos

Algumas considerações importantes podem ajudar a proteger o ciberespaço na era quântica. Assim, a infraestrutura de criptografia de chave pública atual levou várias décadas para ser formalizada, padronizada e adotada, e fazer outra transição para criptografia resistente a quântica e/ou baseada em quântica será um desafio. Para isso, o governo deve trabalhar em cooperação com a academia e o setor privado para criar campanhas de comunicação e ajudar a aumentar a conscientização sobre a importância de uma mudança oportuna para a criptografia quântica. Também precisará de infraestrutura especial que deve impulsionar empresas, startups e investidores na Índia a planejar e investir no desenvolvimento sistêmico.

Simultaneamente, o investimento e o avanço na computação quântica devem ser sustentáveis. Com o NM-QTA, o governo alocou um orçamento de INR 8.000 crores para pesquisa e desenvolvimento de tecnologias quânticas na Índia por um período de cinco anos (2020-24). O governo também deve incentivar parcerias público-privadas para traduzir pesquisas em aplicativos comerciais e permitir que o ecossistema de investidores apoie startups quânticas emergentes. Ao mesmo tempo, o roteiro de pesquisa e desenvolvimento deve ser revisto periodicamente para manter o país a par dos desenvolvimentos globais.

O governo deve trabalhar em cooperação com a academia e o setor privado para criar campanhas de comunicação e ajudar a aumentar a conscientização sobre a importância de uma mudança oportuna para a criptografia quântica.

Além disso, a colaboração aprimorada e o compartilhamento de conhecimento no ecossistema quântico da Índia precisam de um impulso significativo. A paisagem quântica na Índia é pequena e está em seus estágios iniciais, com apenas algumas centenas de pesquisadores na academia espalhados pelos principais institutos de ciência e tecnologia da Índia. O Raman Research Institute, um dos pioneiros em comunicação quântica na Índia, possui um laboratório dedicado que trabalha em tecnologias quânticas ópticas. O Instituto de Ciências Matemáticas e o Instituto de Pesquisa Harishchandra têm grupos de trabalho teóricos, enquanto IIT Bombay, IIT Madras, IISc Bangalore, IISER Pune, Tata Institute of Fundamental Research e IISER Mohali têm grupos experimentais e teóricos para desenvolver tecnologias quânticas. Com esses esforços de pesquisa e desenvolvimento,

Outra consideração importante é ter medidas políticas específicas em vigor. Embora o NM-QTA seja destinado a todas as coisas quânticas, é necessário desenvolver uma política separada que aborde a segurança cibernética na era quântica. Um sistema multissetorial que inclua especialistas em segurança cibernética, pesquisadores de criptografia quântica, especialistas em políticas de tecnologia e aqueles envolvidos na manutenção da segurança nacional da Índia (como funcionários do Ministério da Defesa) deve se unir para formular uma política em nível nacional que proteja a privacidade dos dados e protege contra crimes cibernéticos na era quântica.

Por fim, a avaliação de risco oportuna será fundamental. Os riscos e vulnerabilidades associados às técnicas de criptografia quântica devem ser mapeados com bastante antecedência e desenvolver estratégias para mitigá-los. Isso deve incluir a avaliação de conjuntos de dados críticos para a segurança nacional e informações pessoais confidenciais e a viabilidade de algoritmos QKD e resistentes a quantum. Como a padronização será demorada, as agências relevantes não devem esperar que a criptografia relacionada ao quantum se torne uma realidade, mas sim ser proativas.

Observações finais

As aplicações da computação quântica impulsionarão governos e empresas a repensar como protegem informações confidenciais e protegem as informações do homem comum. À medida que a computação e a comunicação se tornam mais complexas com a chegada da tecnologia quântica, as implicações de segurança cibernética devem estar no centro de todas as iniciativas quânticas e as partes interessadas relevantes devem acelerar o desenvolvimento da criptografia pós-quântica.

Prachi Mishra

Prachi Mishra is a Young Leaders in Tech Policy Fellow at the University of Chicago, presently working at CSST for their quantum meta-ethics project.

Fonte: Orfonline

LGPD: Ética de Pesquisa, Saúde, Segurança Democrática e Criptografia Homomórfica

ESET fala sobre o crescimento da adoção da Criptografia Homomórfica em seu blog

Criptografia Homomórfica. Por Adriano Frare

Viveremos no mundo da computação quântica. Por Eduardo Lacerda

Crypto ID é o maior canal sobre criptografia no Brasil!

O QUE É CRIPTOGRAFIA?

A criptografia protege a segurança pessoal de bilhões de pessoas e a segurança nacional de países ao redor do mundo.

A criptografia de ponta-a-ponta (end-to-end encryption ou E2EE) é um recurso de segurança que protege os dados durante a troca de mensagens, de forma que o conteúdo só possa ser acessado pelos dois extremos da comunicação: o remetente e o destinatário.

Criptografia Simétrica utiliza uma chave única para cifrar e decifrar a mensagem. Nesse caso o segredo é compartilhado.

Criptografia Assimétrica utiliza um par de chaves: uma chave pública e outra privada que se relacionam por meio de um algoritmo. O que for criptografado pelo conjunto dessas duas chaves só é decriptografado quando ocorre novamente o match.

Criptografia Quântica utiliza algumas características fundamentais da física quântica as quais asseguram o sigilo das informações e soluciona a questão da Distribuição de Chaves Quânticas – Quantum Key Distribution.

Criptografia Homomórfica refere-se a uma classe de métodos de criptografia imaginados por Rivest, Adleman e Dertouzos já em 1978 e construída pela primeira vez por Craig Gentry em 2009. A criptografia homomórfica difere dos métodos de criptografia típicos porque permite a computação para ser executado diretamente em dados criptografados sem exigir acesso a uma chave secreta. O resultado de tal cálculo permanece na forma criptografada e pode, posteriormente, ser revelado pelo proprietário da chave secreta.