Como os cibercriminosos usam recursos do Discord para distribuir malware

26 de outubro de 2021Os usuários devem estar cientes de que a estrutura de bots do Discord pode ser facilmente utilizada para fins maliciosos

No ano passado, houve uma melhoria significativa no uso de plataformas VoIP, de mensagens instantâneas e de comunicação digital. Essas ferramentas permitem aos usuários efetuarem desde a criação de reuniões até a configuração de canais por temas e comunidades especializadas.

Em 2021, o Discord, um aplicativo multiplataforma e freeware de voz sobre IP, chat de vídeo e serviço de mensagens instantâneas VolP, hospedou mais de 19 milhões de servidores ativos relacionados a diferentes gêneros e temas (jogos, artes, marketing, finanças, esportes, entre outros) e, segundo a própria Discord, existem atualmente mais de 150 milhões de usuários ativos por mês.

A Check Point Research (CPR), divisão de Inteligência em Ameaças da Check Point® Software Technologies Ltd . (NASDAQ: CHKP), uma fornecedora líder de soluções de cibersegurança global, observou um perigo potencial após detectar o interesse dos cibercriminosos no Discord.

O sinal de alerta sobre isso foi um malware multifuncional disponível para qualquer pessoa no Github com a capacidade de fazer capturas de tela, baixar e executar arquivos adicionais e executar registro do teclado (keylogging), tudo isto usando os principais recursos do Discord.

A equipe da CPR decidiu analisar e explorar o potencial malicioso do Discord utilizado por cibercriminosos e, o mais importante, determinar como prevenir esses ataques.

Discord e o uso de seus bots

O Discord permite que os usuários integrem o código para aprimorar recursos que tornam mais fácil o gerenciamento da comunidade, seus bots. À medida que a popularidade desta plataforma aumentou, também expandiu o uso desses bots. Atualmente, a maioria deles pode ser instalada por meio de serviços centralizados, como o “top.gg”, que oferece uma ampla variedade de uso gratuito.

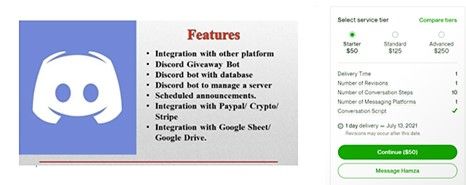

Além disso, os serviços de desenvolvimento de bots da Discord oferecem seus próprios bots personalizados a vários preços.

Os bots do Discord são eficazes, simples e economizam muito tempo. Porém, com grande poder também vem a significativa responsabilidade e deve-se levar em conta que podem ser facilmente usados para fins maliciosos.

Primeiros indícios de intenção maliciosa

A equipe da Check Point Research encontrou vários repositórios maliciosos no GitHub que são relevantes para a plataforma Discord. Esses repositórios incluem malware baseado na API Discord e bots maliciosos com diferentes funcionalidades. Em um exame preliminar foram descobertas algumas funcionalidades que podem ser obtidas usando opções básicas do Python.

O fato de esses ciberataques serem escritos em linguagens multiplataforma os tornam compatíveis com os principais sistemas (OSX, Linux, Windows). Um exemplo disso é o kit de ferramentas maliciosas DiscordRootKit, que parece ter várias funcionalidades:

• Abrir uma brecha no dispositivo em execução.

• Encontrar tokens de diferentes navegadores – Chrome, Opera, Yandex.

• Fazer capturas de tela.

• Tire fotos com a webcam do dispositivo.

• Registrar teclado (keylogging).

• Registrar diferentes ações de malware.

• Baixar um arquivo de um link específico.

• Copiar o arquivo para a área de trabalho de início do Windows para que seja executado no momento da inicialização.

Finalmente foi observado que a API do bot Discord, uma implementação simples do Python que torna as modificações acessíveis e encurta o processo de desenvolvimento, pode facilmente transformar o bot em um cavalo de Troia de acesso remoto (RAT – Remote Access Trojan), uma ferramenta usada por desenvolvedores de malware para acesso total e controle remoto no sistema de um usuário.

O bot usa o módulo Python “Discord” que não requer a instalação do aplicativo Discord no computador da vítima. O módulo fornece o token de API correspondente para ouvir as mensagens recebidas em um servidor Discord predefinido. Assim que um comando é ativado, o bot executa as ações predefinidas no computador da vítima.

É importante observar que essa análise feita pela CPR teve o objetivo apenas de fins educacionais, sem danos ou consequências para qualquer usuário ou plataforma.

Seguem dicas de segurança contra malware baseado em Discord e como detectar se o usuário foi infectado:

· Evitar visitar sites inseguros e desconhecidos. Links suspeitos são sempre uma bandeira vermelha de alerta.

· Fazer downloads apenas de arquivos de fontes confiáveis; não baixar um arquivo a menos que tenha certeza de que é de origem segura.

· Monitorar o tráfego da – se houver tráfego do Discord sem o aplicativo estar instalado no sistema, o usuário pode ter sido infectado por um malware baseado no Discord.

· Ao trabalhar com bots Discord, evitar executá-los em dispositivos de uso pessoal. A recomendação é hospedar os bots em um servidor externo.

Sobre a Check Point Research

A Check Point Research fornece inteligência líder em ciberameaças para os clientes da Check Point Software e para a maior comunidade de inteligência em ameaças. A equipe de pesquisas coleta e analisa dados globais de ciberataques armazenados no ThreatCloud para manter os hackers afastados, garantindo que todos os produtos da Check Point sejam atualizados com as mais recentes proteções. A equipe de pesquisas consiste em mais de 100 analistas e pesquisadores que colaboram com outros fornecedores de segurança, policiais e vários CERTs.

Sobre a Check Point Software Technologies Ltd.

A Check Point Software Technologies Ltd . é um fornecedor líder em soluções de cibersegurança para governos e empresas privadas em todo o mundo. O portfólio de soluções do Check Point Infinity protege organizações públicas e privadas contra os ataques cibernéticos de 5ª geração com uma taxa de detecção de malware, ransomware e outras ameaças que é líder de mercado. O Infinity compreende três pilares principais, oferecendo segurança total e prevenção contra ameaças de 5ª geração em ambientes corporativos: Check Point Harmony, para usuários remotos; Check Point CloudGuard, para proteger nuvens automaticamente; e Check Point Quantum, para proteger perímetros de rede e data centers, todos controlados pelo gerenciamento de segurança unificado mais abrangente e intuitivo do setor. A Check Point protege mais de 100.000 organizações de todos os portes.

Cibercriminosos perseguem usuários do PIX – meio de pagamento nº 1 do Brasil

PrintNightmare: nova vulnerabilidade no Windows é explorada por cibercriminosos