A importância de proteger a identidade digital | H2HC Magazine, 12 edição de 2015, conferência Hackers to Hacker

Por Leandro Bennaton*

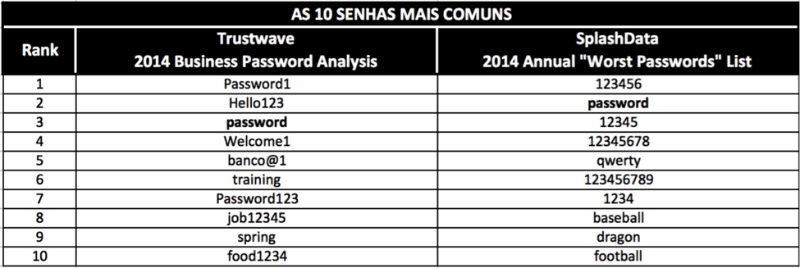

Outro estudo bastante interessante com foco no corporativo foi apresentado pela consultoria Trustwave[2], este indica que a senha “Password1” foi a mais comum em 2014. Na Tabela 1 você poderá observar as 10 piores escolhas de senhas segundo cada análise.

Sem dúvidas, a utilização de senhas fracas, como as apresentadas na Tabela 1, colocam significativamente em risco a segurança de sua identidade digital. Isso leva à necessidade de redobrar a atenção ao administrar suas senhas. Em primeiro lugar, um cenário ideal é, de fato, ter senhas distintas para os diversos sites em que temos cadastro, mesmo que isso possa, aparentemente, dificultar a memorização de todas elas. Mais à frente, falarei sobre isso.

Imaginemos que toda vez que realizamos um cadastro on-line temos que definir uma senha, seja para obter uma nova conta de e-mail, entrar em uma rede social, realizar uma transação bancária on-line. Ou seja, não temos opção, ao se cadastrar nossos dados passam a estar, de certa forma, expostos. Tais dados, incluindo nossas senhas, ou pelo menos o hash delas, são adicionados a bancos de dados, o que faz com que estejam automaticamente sujeitos a serem alvo de ataques. Para se ter uma ideia, em 2014, foram mais de 1 bilhão de registros expostos[3].

Os ataques na internet estão a um clique de distância, e a indústria do crime pode estar utilizando seu computador e sua conexão internet, sem que você saiba, para cometer delitos. Diante disso, o usuário, além de se preocupar com a escolha de uma senha forte, deve também prestar atenção com a segurança que tais sites oferecem. Desta forma, se você usa a mesma senha para todos os cadastros digitais, um criminoso que tiver acesso à senha e demais informações a partir de apenas um banco de dados poderá invadir sua privacidade e ter acesso a todos os outros sites, a partir dos dados e senhas roubados.

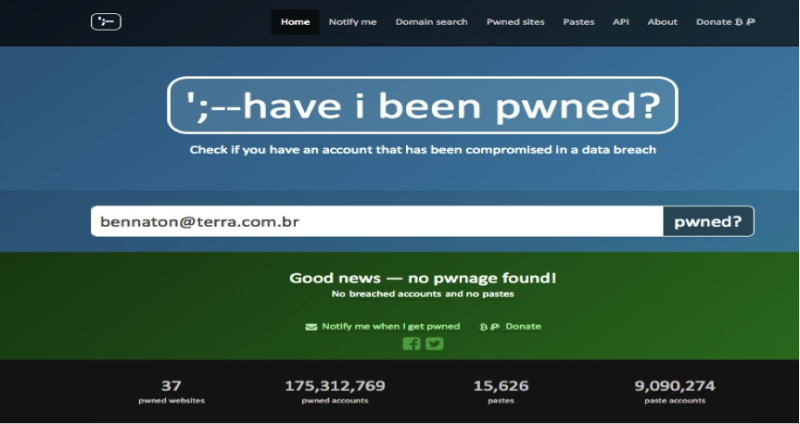

Alguns sites coletam as credenciais vazadas, permitindo checar se o registro de determinado e-mail foi localizado em uma das base de dados compiladas, um exemplo é o site da Figura 2, https://haveibeenpwned.com/. De qualquer forma é preciso ter atenção ao utilizar tais serviços, pois não se sabe como as informações fornecidas são tratadas.

Mas como se lembrar de tantas senhas diferentes? É uma difícil missão, se for contar apenas com a nossa memória. Para isso, existem aplicativos de gestão de senhas ou Password Manager. São aplicativos que funcionam como um cofre de senhas. A maioria permite acessar as informações protegidas de diferentes dispositivos, como computador, tablet e smartphone, tem função para gerar senhas de forma aleatória, entre outras funcionalidades. É possível buscar qual opção melhor se encaixa ao seu perfil, uma opção é consultar um benchmark, como o Online Password Manager Review[4].

Um aplicativo de gestão de senha é sem dúvidas uma ótima opção do ponto de vista da usabilidade, além de trazer simplicidade proporciona agilidade no uso cotidiano. Porém pela ótica da segurança é necessário levar em conta que uma vez comprometida a segurança da solução ou revelada a senha mestre, toda a relação das credenciais de acesso (usuário e senha) de cada um dos sites cadastrados serão expostas.

Em contra partida, os pesquisadores Dinei Florencio e Cormac Herleyda da Microsoft, apresentaram um estudo realizado em conjunto com o professor Paul Oorschot da Carleton University apontam que utilizar senhas longas e complexas para sites e serviços que armazenem dados pessoais e informações importantes, enquanto que para os demais sites é possível ter menos atenção e aplicar senhas semelhantes e fáceis de lembrar[5].

Do ponto de vista de adoção do mercado, já existem iniciativas para minimizar o risco de ataques direcionados aos serviços online e, assim, elevar a segurança digital. A mais comum é o segundo fator de autenticação (2FA) que pode ser acessado através do seu smartphone ou token. Outra frente iniciada pelas instituições financeiras é a adoção do uso da biometria, que já está disponível em alguns aparelhos smartphones mais novos através do reconhecimento pela digital (Finger Print).

E você, sente que suas informações estão seguras na internet?

* Leandro Bennaton

Professor de Pós Graduação na FIAP|IBTA|FEBRACORP e DM Business, executivo de segurança do Grupo Telefónica, atuando no TERRA como Gerente Global de Segurança, responsável por Latino América, USA e Espanha. Acumula as funções de Evangelista na 11PATHS e Mentor de startups na WAYRA.

Referências

[1] SplashData’s Annual “Worst Passwords” List – http://splashdata.com/press/worst-passwords-of-2014.htm. Acessado em: 11/03/2015.

[2] 2014 Business Password Analysis – https://gsr.trustwave.com/topics/business-password-analysis/2014-business-password-analysis/. Acessado em: 11/03/2015.

[3] Breach Level Index – http://www.breachlevelindex.com/img/Breach-Level-Index-Infographic-2014-1500.jpg. Acessado em: 11/03/2015.

[4] Online Password Manager Review – http://online-password-manager-review.toptenreviews.com/. Acessado em: 11/03/2015.

[5] Password Portfolios and the Finite-Effort User: Sustainably Managing Large Numbers of Accounts – http://research.microsoft.com/pubs/217510/passwordPortfolios.pdf. Acessado em: 11/03/2015.